Dos против DDoS-атак: различия и как их предотвратить

Что такое DoS-атака? Что такое DDoS-атака и в чем разница?

DOS атаки это атака типа «отказ в обслуживании», когда компьютер (или компьютеры) используется для заполнения сервера пакетами TCP и UDP. DDoS-атака где несколько систем предназначаются для одной системы с атакой DoS. Целевая сеть затем бомбардируется пакетами из нескольких мест.

Все DDoS = DoS, но не все DoS = DDoS.

Отказ в обслуживании (DoS) и Распределенный отказ в обслуживании (DDoS) Нападения являются двумя из самых пугающих угроз, с которыми сталкиваются современные предприятия. Некоторые формы атаки могут иметь финансовые последствия, как успешная атака DoS. Опросы безопасности показывают, что стоимость атаки DDoS составляет в среднем от 20 000 до 40 000 долларов в час. Это астрономическая фигура, которая может оказать давление даже на крупнейшие организации.

>>>Перейти к поставщикам решений крайних услуг для DDoS-атак Что такое DoS-атака?

DOS атаки это атака отказа в обслуживании где компьютер (или компьютеры) используется для залить сервер TCP и UDP пакетами. Во время атаки такого типа служба отключается по мере отправки пакетов. перегрузить возможности сервера и сделать сервер недоступным для других устройств и пользователей по всей сети. DoS-атаки используются для отключения отдельных компьютеров и сетей, чтобы их не могли использовать другие пользователи..

Существует множество способов использования DoS-атак. К ним относятся следующие:

Простота координации DoS-атак означает, что они стали одна из самых распространенных угроз кибербезопасности с которыми сталкиваются современные организации. DoS-атаки просты, но эффективны и могут нанести сокрушительный ущерб компаниям или частным лицам, на которых они направлены. Одной атакой организация может быть выведена из строя на несколько дней или даже недель.

Время, которое организация проводит в автономном режиме, складывается. Отсутствие доступа к сети ежегодно обходится организациям в тысячи. Данные не могут быть потеряны, но перерыв в обслуживании и простои могут быть огромными. Предотвращение DoS-атак является одним из основных требований защиты в современном мире..

Что такое DDoS-атака?

DDoS-атака является одним из наиболее распространенных типов DoS-атак, используемых сегодня. Во время DoS-атаки, несколько систем нацелены на одну систему с DoS-атакой. целевая сеть затем бомбардируется пакетами из нескольких мест. Используя несколько мест для атаки на систему, злоумышленник может легко перевести систему в автономный режим. Причина этого заключается в том, что в распоряжении злоумышленников находится большее количество машин, и жертве становится трудно точно определить источник атаки.

Кроме того, используя DDoS-атаку усложняет восстановление. В девяти случаях из десяти системы, используемые для выполнения DDoS-атак, были скомпрометированы, поэтому злоумышленник может запускать атаки удаленно с помощью подчиненных компьютеров. Эти подчиненные компьютеры называются зомби или ботами.

Эти боты образуют сеть устройств, называемых ботнетами, которые управляются атакующим через сервер управления и контроля. Сервер управления и контроля позволяет атакующему или ботмастеру координировать атаки. Ботнеты могут состоять из нескольких ботов и сотен разных ботов..

Смотрите также: Понимание DoS и DDoS атак

Широкие типы атак DOS и DDOS

Существует ряд широких категорий, в которые попадают DOS-атаки для отключения сетей от сети. Они приходят в форме:

Наиболее распространенные формы атак DDOS

Частью подготовки к атакам DDOS является знание как можно большего количества различных форм атак. В этом разделе мы рассмотрим их более подробно, чтобы вы могли увидеть, как эти атаки используются для нанесения ущерба корпоративным сетям..

DDoS-атаки могут иметь различные формы, в том числе:

Как только сеть жертвы пытается повторно собрать эти пакеты, сетевые ресурсы израсходованы, они становятся недоступными для законных пакетов. Это останавливает работу сети и полностью выводит ее из строя.

DDoS-атаки могут иметь различные формы, в том числе:

DoS против DDoS: в чем разница?

ключевое различие между DoS и DDoS атаки это последний использует несколько подключений к Интернету отключить сеть жертвы, тогда как первый использует одно соединение. DDoS-атаки труднее обнаружить, поскольку они запускаются из нескольких мест, поэтому жертва не может определить причину атаки. Другим ключевым отличием является объем атаки, поскольку DDoS-атаки позволяют злоумышленнику отправлять огромные объемы трафика в сеть жертвы..

Важно отметить, что DDoS-атаки выполняются не так, как DoS-атаки.. DDoS-атаки выполняются через использование ботнетов или сети устройств под контролем злоумышленника. Напротив, DoS атаки обычно запускаются через использование скрипта или инструмента DoS нравиться Ионная пушка с низкой орбитой.

Почему DoS и DDoS атаки происходят?

Будь то DoS или DDoS-атака, есть много злонамеренных причин, по которым злоумышленник может перевести бизнес в автономный режим. В этом разделе мы рассмотрим некоторые из наиболее распространенных причин, по которым DoS-атаки используются для атак на предприятия. Общие причины включают в себя:

Как предотвратить DoS и DDoS атаки

Несмотря на то, что атаки DOS представляют собой постоянную угрозу для современных организаций, существует ряд различных шагов, которые вы можете предпринять, чтобы оставаться защищенными до и после атаки. Перед реализацией стратегии защиты жизненно важно признать, что вы не сможете предотвратить каждую DoS-атаку, которая встречается на вашем пути. Это, как говорится, вы сможете минимизировать урон от успешной атаки это приходит к вам.

Минимизация ущерба от входящих атак сводится к трем вещам:

Упреждающие меры, как мониторинг сети, предназначены, чтобы помочь вам выявлять атаки, прежде чем они отключат вашу систему и действовать в качестве барьера на пути нападения. также, Тестирование DoS-атак позволяет вам проверить вашу защиту против DoS-атак и уточните вашу общую стратегию. Ваш ответ после атаки определит, какой ущерб наносит DoS-атака, и является стратегией для восстановления работоспособности вашей организации после успешной атаки..

Упреждающие меры: мониторинг сети

Мониторинг вашего сетевого трафика является одним из лучших превентивных шагов ты можешь взять. Мониторинг трафика позволит вам увидеть признаки атаки до того, как сервис полностью отключится. Контролируя свой трафик, вы сможете принять меры, как только вы увидите необычный трафик уровни или нераспознанный IP-адрес. Это может быть разницей между тем, чтобы быть отключенным или оставаться в покое.

Перед выполнением тотальной атаки, большинство атакующих проверит вашу сеть с несколькими пакетами, прежде чем начать полную атаку. Мониторинг вашего трафика позволит вам отслеживать эти небольшие признаки и заблаговременно обнаруживать их, чтобы вы могли поддерживать свою службу в сети и избежать затрат на непредвиденные простои..

Смотрите также: 25 лучших сетевых мониторов

Тестовый запуск DoS-атак

К сожалению, вы не сможете предотвратить каждую DoS-атаку, которая вам встретится. Тем не менее, вы можете быть уверены, что готовы к атаке. Один из самых прямых способов сделать это симулировать DDoS-атаки против вашей собственной сети. Имитация атаки позволяет проверить ваши текущие методы профилактики и помогает создать некоторые стратегии профилактики в реальном времени это может сэкономить много денег, если настоящая атака придет на ваш путь.

Ответ после атаки: создайте план

Если атака оторвется от земли, тогда у вас должен быть план, готовый выполнить контроль урона. Четкий план может быть различием между атакой, которая неудобна, и разрушительной. Как часть плана, вы хотите назначать роли членам вашей команды кто будет отвечать за ответ, как только атака произойдет. Это включает в себя разработку процедур поддержки клиентов, чтобы клиенты не оставались на высоте, пока вы решаете технические проблемы.

Пограничные сервисы против DDOS-атак

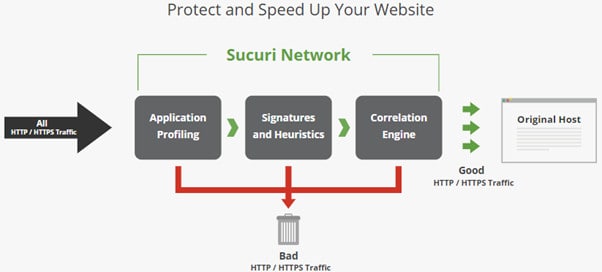

Несомненно, одним из наиболее эффективных способов противостоять атакам DDoS является использование пограничный сервис. Пограничное сервисное решение, такое как StackPath или Sucuri может находиться на краю вашей сети и перехватывать DDoS-атаки, прежде чем они вступят в силу. В этом разделе мы рассмотрим, как эти решения могут защитить вашу сеть от недобросовестных злоумышленников..

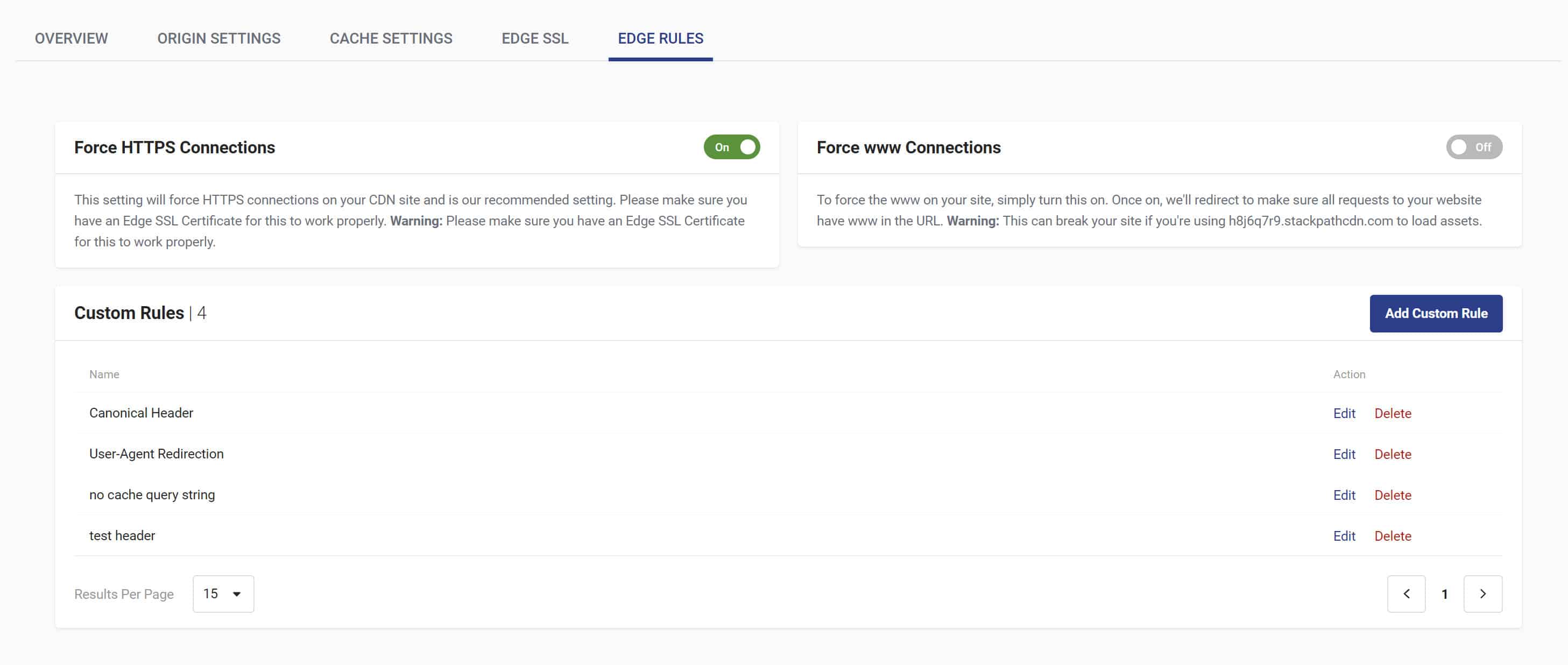

StackPath Edge Services

Одной из самых больших проблем при защите от DDOS-атак является предотвращение ущерба при сохранении производительности. Пограничные службы StackPath были разработаны, чтобы минимизировать снижение производительности и отразить все распространенные формы DDOS-атак. С помощью пограничных сервисов StackPath вы можете распознавать атаки в режиме реального времени и блокировать их прежде чем они отключат сеть.

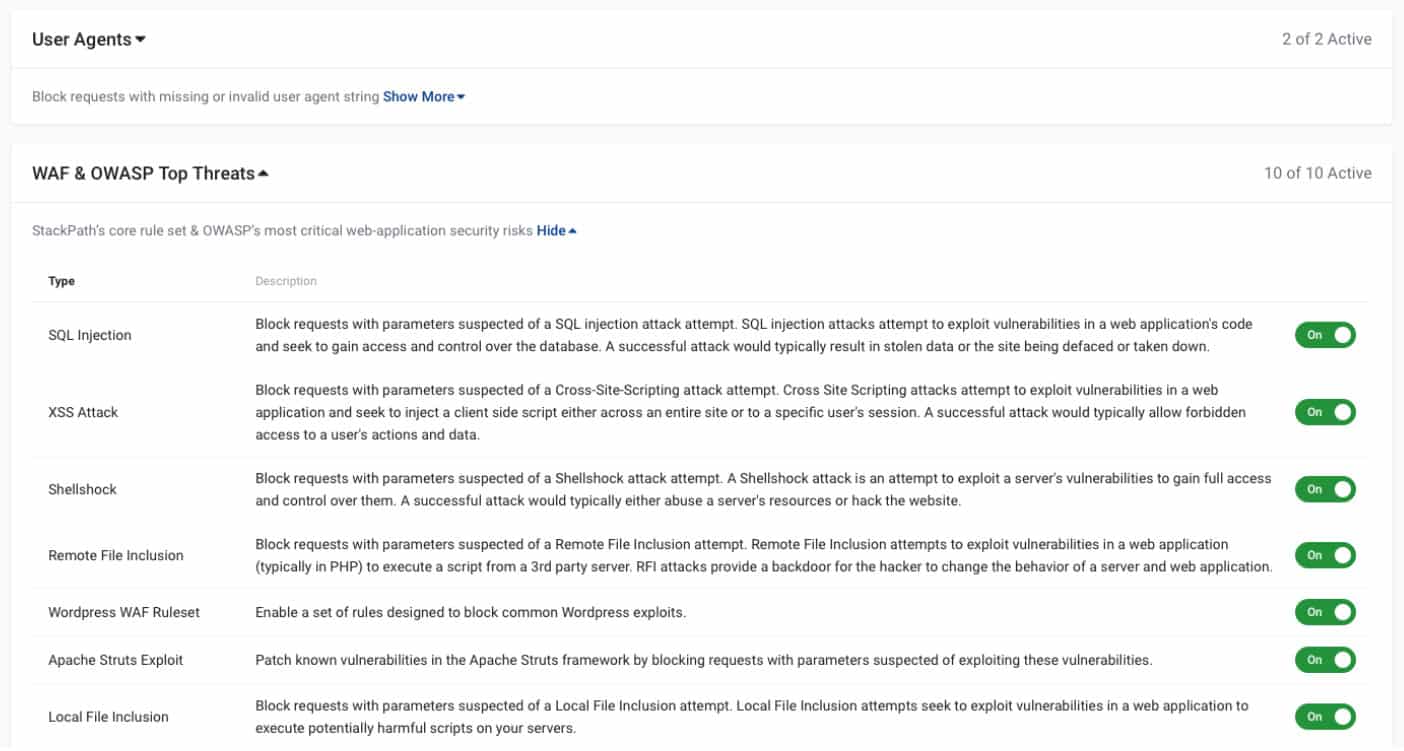

Для более сложных атак, Брандмауэр веб-приложений Stackpath (WAF) предотвращает просачивание атак прикладного уровня. Атаки прикладного уровня блокируются алгоритмами, которые могут обнаруживать признаки вредоносного трафика, прежде чем он достигнет вашей сети.

StackPath также предлагает StackPath Edge Доставка 200 сервис для больших сетей, который имеет ряд других мер для защиты от других типов DDOS-атак, таких как UDP-потоки, SYN наводнения, и HTTP-флуд также. Независимо от того, к какому типу DDOS-атак вы подвергаетесь, решения StackPath имеют основные функции, которые помогут вам защитить себя от перехода в автономный режим..

StackPath Edge Delivery 200Найдите подходящий план на Stackpath.com

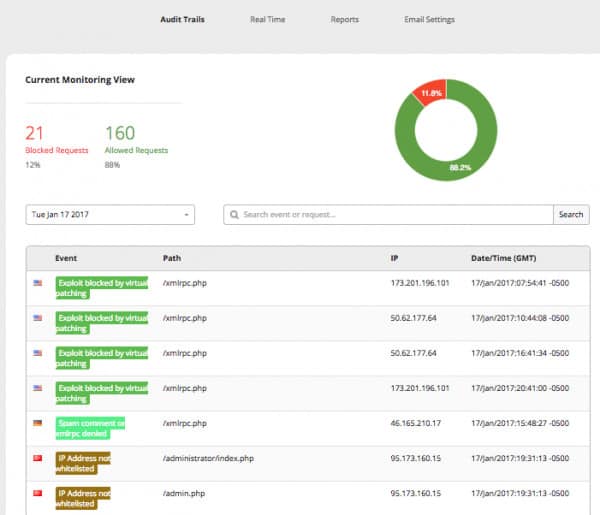

Sucuri Edge Services

Другой ведущий поставщик решений для предотвращения DDoS Защита от DDoS-атак Sucuri & Служба смягчения. Sucuri является экспертом в обращении Уровень 7 HTTP наводнения но может также предотвратить TCP SYN флудит, ICMP наводнения, Slowloris, UDP-потоки, Обход HTTP-кэша, и усиленный DNS DDoS назвать несколько.

Одна особенно полезная функция возможность определить, приходит ли трафик из браузера законного пользователя или сценария, используемого злоумышленником. Это гарантирует, что обычные пользователи по-прежнему могут получать доступ к сайту и его службам, в то время как злоумышленники блокируют запуск своих атак. Sucuri предлагает различные планы своих услуг в соответствии с потребностями вашей сети.

Sucuri Web Security PlatformНайдите подходящий план на Sucuri.net

Смотрите также: 5 лучших поставщиков пограничных услуг

DoS против DDoS-атак: управляемая угроза

Существует несколько атак, таких как DoS-атаки на современные организации. В то время как кража данных может быть чрезвычайно вредной, прекращение вашей службы в результате атаки методом грубой силы влечет за собой целый ряд других осложнений, которые необходимо устранить. Простои на один день могут оказать существенное финансовое влияние на организацию.

Знакомство с типами DoS и DDoS-атак, с которыми вы можете столкнуться, будет иметь большое значение для минимизации ущерба от атак. По крайней мере, вы хотите убедитесь, что у вас есть инструмент мониторинга сети так что вы можете обнаружить необычный трафик, который указывает на потенциальную атаку. Хотя, если вы серьезно относитесь к DoS-атакам, вам необходимо убедиться, что вы иметь план реагирования после атаки.

DoS-атаки стали одной из самых популярных форм кибератаки в мире, потому что их легко выполнить. Поэтому очень важно проявлять инициативу и реализовывать как можно больше мер для предотвращения атак и реагирования на них в случае их успеха. При этом вы ограничите свои потери и оставите себя в положении, при котором вы сможете вернуться к нормальной работе как можно быстрее..

Смотрите также: 100+ ужасающих статистических данных о киберпреступности и кибербезопасности & тенденции

Дальнейшее чтение:

DoS vs DDoS-атака: отличия и профилактика

Для хорошей работы любого сайта важно обеспечить надёжное подключение и защитить его от атак и взломов. Ведь хакерские атаки, независимо от их разновидности, приводят к одному — неработоспособности сайта или подмене копией от злоумышленников. Минимизировать ущерб от «искусственных сбоев» получится только тогда, когда администратор сервера поймёт, с какой проблемой он столкнулся.

Сегодня рассказываем подробнее о DoS- и DDoS-атаках.

Что такое DoS-атака?

DoS-атака (Denial of Service) — буквально «отказ в обслуживании». Это тип атаки, в котором мошенники нападают с целью вызвать перегрузку подсистемы сервиса. В этом случае компьютер (или компьютеры) используется для заполнения сервера пакетами TCP и UDP.

Особенности DoS-атак

Простота координации DoS-атак означает, что они стали одна из самых распространённых угроз кибербезопасности с которыми сталкиваются современные организации. DoS-атаки просты, но были очень эффективны в 90 годы. Сейчас же они преобразовались в DDoS-атаки и могут нанести сокрушительный ущерб компаниям или частным лицам, на которых они направлены. Одной атакой организация может быть выведена из строя на несколько дней или даже недель.

Немного истории

Первая успешная DoS атака состоялась в 1974 году, когда 13-летний школьник Дэвид Деннис вызвал перебои в функционировании терминалов Лаборатории компьютерных вычислений Университета Иллинойса. Он обнаружил особенность, при которой команда EXT приводила к зависанию терминал, если он не имел периферийных устройств. Он написал небольшую программу, посылавшую команду EXT на все доступные машины, и одновременно подвесил 31 терминал.

Что такое DDoS-атака?

DDoS-атака (Distributed Denial of Service) — по сути, это та же DoS-атака, но реализованная с нескольких машин на один целевой хост. Сложность защиты от этого вида нападения зависит от количества машин, с которых осуществляется отправка трафика, поэтому этот тип атаки занимает важное место в арсенале хакеров.

Во время DDoS-атаки возникают большие сложности с обнаружением её источника, так как хакер использует целую сеть связанных между собой машин или ботов. Традиционно атаки ведутся с заражённых вирусами компьютеров обычных пользователей, которые даже не подозревают, что стали невольными соучастниками правонарушения. Но не так давно появился новый способ — проводить атаки с помощью IoT устройств (умные чайники, кофеварки, пылесосы и другая техника). Дело в том, что раз у умных гаджетов есть доступ в интернет, а значит есть и возможность участвовать в DDoS-атаке.

Эти компьютеры и техника образуют ботнет — единую сеть, которой управляет злоумышленник — он же ботмастером, с главного контрольного сервера (C&C). Подобная структура позволяет хакеру координировать атаки одновременно с нескольких системам, численность которых колеблется от десятков до миллионов устройств.

Один из ярких примеров — ботнет Mirai. Именно с его помощью еще в 2016 году была организована масштабная DDoS-атака на серверы Dyn. Аналитики отмечают, что у нового червя теперь куда более широкий арсенал эксплойтов — сейчас он атакует и заражает не только ПК, но и умную технику. Уже в 2019 году Mirai захватил почти 500 000 устройств и повредил сервисы, например, Xbox Live и Spotify и веб-сайты, такие как BBC и Github.

Особенности DDoS

А когда была первая DDos-атака?

22 июля 1999 года сервер Университета Миннесоты перестал отвечать. Админы проанализировали сетевой трафик и поняли, что университетский сервер находится под атакой, с какой ещё никому не доводилось сталкиваться. Так началась эра DDoS.

Делаем вывод, что главные отличая DoS от DDoS.

. проявляются в способе технической реализации. DoS-атаки исходят исключительно из одного источника, тогда как DDoS-атаки проводятся с двух и более хостов. Обнаружить многопоточное нападение методом DDoS значительно сложнее, потому что запросы выглядят «живыми» и вызывают меньше подозрений у админа. При этом DDoS-атаки дают возможность хакеру отправлять большие объёмы трафика в целевую сеть.

Можно сказать, что все DDoS = DoS, но не все DoS = DDoS ;).

Почему DoS и DDoS атаки происходят?

Атакам подвергаются корпоративные сервера предприятий и веб-сайты, значительно реже — личные компьютеры физических лиц. Цель подобных акций, как правило, одна — нанести атакуемому экономический вред и остаться при этом в тени. В отдельных случаях DoS и DDoS атаки являются одним из этапов взлома сервера и направлены на кражу или уничтожение информации. По сути, жертвой злоумышленников может стать предприятие или сайт, принадлежащие кому угодно.

Существует огромное количество причин, из-за которых злоумышленники приводят бизнес в автономный режим. Например:

Примеры крупнейших атак

Впервые серьезное нападение произошло в 2000 году. Жертвами стали серверы и сайты eBay, Amazon, CNN и Yahoo. Виновником стала самописная программа, созданная 16-летним хакером-энтузиастом. Вредоносный алгоритм под названием Sinkhole зафлудил машины жертв и обрушил их.

Ещё один пример — DDoS-атака на Dyn (провайдера доменов), которая произошла произошла в октябре 2016 года. Мы уже упоминали эту атаку, когда рассказывали про ботнет Mirai. Её мощность составила один терабит в секунду, а, по некоторым сведениям, могла достигнуть и 1,5 терабит в секунду — очередной «рекорд» для данной индустрии. Из-за настолько серьёзного напора сервисы Dyn были отключены — вместе с этим упал целый ряд известных сайтов, среди которых GitHub, HBO, Twitter, Reddit, PayPal, Netflix и Airbnb.

Как понять, что на мой сайт напали?

Если злоумышленнику удалось достичь цели и «положить» сервер, не заметить атаку — невозможно. Но, есть некоторые «звоночки», благодаря которым сисадмин сможет понять, что сайт в опасности. Например:

А есть профилактика против атак?

К сожалению, универсального способа борьбы с мошенниками нет. Но, если выполнять рекомендации и сохранять бдительность, вы сможете обезопасить себя.

Например, наиболее эффективный способ защиты от DDoS атак на сайт — это фильтрация подозрительной сетевой активности на уровне хостинг или интернет-провайдера. Причём выполняться это может как средствами сетевых маршрутизаторов, так и с помощью специального оборудования.

Вести контроль версий ПО и сетевых служб — необходимо своевременно обновлять программное обеспечение сетевых служб.

Тщательно выбирать хостинг-провайдера. Выбирайте поставщика, дающего гарантии защиты от всех современных угроз. Например, в REG.RU защита от DDoS подключается к услугам хостинга (Shared Hosting), виртуальных серверов (VPS) и выделенных физических серверов (Dedicated) автоматически для всех пользователей.

Используйте брандмауэр приложений и автоматизируйте проверку сетевого трафика и валидации запросов к портам и службам сервера.

Распределяйте трафик с помощью CDN, чтобы ускорить обработку трафика и запросов за счёт распределённого хранения контента.

Не забывайте про балансировщик нагрузки — при подозрительно нагрузке программа определяет самый незагруженный сервер и отправляет клиента на него.

Плюс желательно иметь чёткий план действий на случай краха сайта. В него могут входить мероприятия по оперативному подключению другого сервера, перенастройке DNS-хостов и так далее.

И, конечно же, сохраняйте бдительность.

Надеемся, что наш пост поможет защитить вашу инфраструктуру от атак. Мы всегда готовы поделиться полезным опытом!

🐹 Безопасность: Что такое DoS-атака и DDoS-атака. В чем их различия?

Опубликовано 2021-05-27 · Обновлено 2021-05-27

Содержание:

1. Введение.

Успешная атака на сервер методом DoS или DDoS способна вывести из строя web-ресурс на длительный срок — от пары часов до нескольких дней. Это грозит владельцу незапланированными расходами и потерей потенциальной прибыли.

2. Причины DoS- и DDoS-атак.

3. DoS-атака.

DDoS-атака (Denial of Service, «отказ в обслуживании») – нападение с целью вызвать перегрузку и нарушение работы сервиса, путём отправки максимального количества трафика жертве. DoS-атаки проводятся с одного хоста и направлены на отдельные сети или системы.

Особенности DoS.

Атака методом DoS получила широкое распространение благодаря соотношению таких качеств, как простота реализации и причинение внушительного ущерба ресурсам жертвы. DoS-атака не представляет прямую угрозу для сервера, но влечёт повышение сервисных затрат, а также потерю потенциальной прибыли из-за простоев во время нападения.

4. DDoS-атака.

DDoS-атака (Distributed Denial of Service, распределённая атака типа «отказ в обслуживании») – та же DoS-атака, но реализованная с нескольких машин на один целевой хост. Этот метод атаки занимает важное место в арсенале профессиональных хакеров. Мощность нападения напрямую зависит от количества атакующих устройств и объёма отправляемого трафика.

Во время DDoS-атаки возникают большие сложности с обнаружением её источника, так как хакер использует целую сеть связанных между собой машин или ботов. В 9 из 10 случаев атаки ведутся с заражённых вирусами компьютеров обычных пользователей, которые даже не подозревают, что стали невольными соучастниками правонарушения.

Вместе эти устройства образуют единую сеть, называемую ботнетом, который управляется злоумышленником — ботмастером, с главного контрольного сервера. Подобная структура позволяет хакеру координировать атаки одновременно с нескольких системам, численность которых колеблется от десятков до сотен тысяч устройств.

Особенности DDoS:

5. Категории DoS и DDoS-атак.

В зависимости от целей воздействия, распространённые кибератаки можно разделить на несколько больших групп.

5.1. Атаки на переполнение канала.

Нападения реализуются путём отправки серверу многочисленных эхо-запросов, которые потребляют ресурсы интернет-канала. Задача подобных атак — провести через сеть жертвы как можно больше ложного трафика, тем самым исчерпав всю ёмкость полосы пропускания. Успешность их проведения напрямую зависит от отправленного объёма данных в Гбит/сек.

5.2. DNS-флуд.

Злоумышленник атакует DNS-сервер, который напрямую взаимодействует с жертвой. В результате web-ресурс, на который было рассчитано нападение, продолжает функционировать внутри своей сети, но оказывается отрезанным от интернета. Атака часто используется, поскольку для перегрузки полосы пропускания среднестатистического DNS-сервера достаточно 10 тысяч запросов в секунду. Один персональный компьютер способен сгенерировать около 1 тысячи таких запросов. Поэтому хакеру потребуется всего 10 компьютеров для перегрузки и отключения одного DNS-сервера.

5.3. Ping-флуд.

Сопровождается пересылкой многочисленных, но небольших по размеру ICMP-сообщений (эхо-запросов). Злоумышленник быстро отправляет пакеты, не дожидаясь обязательного ответа. В конце концов на целевом сервере возникает перегрузка по количеству запросов, инициирующая потери настоящих пакетов по всем протоколам.

5.4. UDP-флуд.

Жертве отправляются большие пакеты через бессеансовый протокол пользовательских дейтаграмм (UDP). Когда сервер фиксирует отсутствие приложения, отвечающего за порт, в ответ злоумышленнику отправляется пакет ICMP с сообщением «адресат недоступен». У протокола UDP отсутствуют средства защиты от перегрузок, поэтому этот тип атаки способен захватить весь полезный интернет-трафик сервера.

5.5. Атаки, использующие уязвимость стека протоколов.

Нападения на межсетевые экраны, файрволл и другие сервисы, с целью ограничить количество допустимых соединений у жертвы по TCP-протоколу.

5.6. SYN-флуд.

Злоумышленник создаёт с сервером несколько деактивированных подключений по протоколу TCP. Со стороны хакера отправляются SYN-запросы для соединения с целевой сетью, а жертва, в свою очередь, отправляет ответный пакет SYN-ACK. Для окончания квитирования со стороны отправителя ожидается пакет ACK.

Однако злоумышленник оставляет сессию полуоткрытой — не отправляет запрос или пересылает его на несуществующий адрес. Это происходит до тех пор, пока на сервере не сработает ограничение на максимальное число одновременных открытых подключений. В конечном результате система перестаёт принимать запросы на соединение от настоящих пользователей.

5.7. Slow HTTP POST.

Атака Slow HTTP POST («медленные запросы HTTP») направлена на перегрузку web-серверов с использованием уязвимости в HTTP протоколе. Во время начала нападения злоумышленник отправляет HTTP запрос с заголовком «Content-Length», который даёт информацию целевому web-серверу о размере последующего пакета. Затем хакер отправляет само сообщение методом POST (отправка), но делает это с очень низкой скоростью, максимально растягивая продолжительность сессии. Таким образом, злоумышленник занимает ресурсы жертвы на длительное время, создавая проблемы при обработке запросов от настоящих пользователей.

5.8. «Пинг смерти» (Ping of Death / POD).

Хакер посылает фрагменты модифицированных пакетов на один компьютер с помощью эхо-запроса (ping), который используется для проверки ответа от сетевого оборудования. При попытке собрать единый пакет из полученных фрагментов, происходит переполнение памяти, а следовательно, многочисленные сбои в системе.

5.9. Атака приложений.

Нападения сопровождаются чрезмерным потреблением ресурсов у жертвы из-за стрессовой нагрузки служб и приложений на внешнем уровне. Во время атаки задача злоумышленника — запустить максимальное число процессов и транзакций на целевом сервере. Для перегрузки системы подобными атаками не нужно большого числа машин, что усложняет обнаружение и устранение нападений.

5.10. Slowloris (Slow HTTP GET).

Атака производится с помощью специальных программ, разработанных для нападения на интернет-сервисы, путём создания многочисленных «медленных сессий». Со стороны хакера, в рамках одного запроса, отправляется цепочка неполных HTTP-сессий, содержащих только заголовок без продолжения.

Для обработки HTTP-заголовков сервер открывает и поддерживает массу подключений, блокирующих его основную работу. Метод Slowloris отличается от других типов атак тем, что для его реализации не требуется широкая полоса пропускания трафика.

5.11. Переполнение буфера (Buffer Overflow).

Самый распространённый метод DoS-атак. Он позволяет злоумышленнику получить доступ к системе или вызвать ошибку в программном обеспечении с помощью эксплойта, путём переполнения буфера программы. Эта уязвимость характерна для приложений, работающих без проверки длины входных данных.

5.12. HTTP-флуд.

Основная задача атаки: запустить максимальное количество процессов, направленных на обработку запроса. Для нападения злоумышленник отправляет HTTP-серверу многочисленные поддельные запросы GET (получение данных) или POST (отправка данных) через ботнет. В результате исчерпывается лимит размера log-файла и система перестаёт отвечать на реальные запросы пользователей. Хакеры часто применяют HTTP-флуд, поскольку для его реализации требуется меньшая пропускная способность, чем для других видов атак.

6. Как защитить ресурс от атак.

Повысить безопасность онлайн-сервиса можно несколькими способами, которые пригодятся «до» и «после» нападения. Перед внедрением технологических решений важно понимать, что можно только минимизировать ущерб, но не полностью обезопасить себя от DoS- или DDoS-атак, так как они зачастую индивидуальны и непредсказуемы.

6.1. Превентивный мониторинг сетевой активности.

Прежде чем запускать полноценную атаку, злоумышленники проверяют сеть жертвы, отправляя несколько пакетов. На данном этапе возможно вовремя обнаружить подозрительный трафик и предпринять действия по защите сервера.

Для автоматической сортировки поступающих запросов рекомендуется использовать сервис с функционалом CDN (Content Delivery Network), например, Cloudflare. Данная сеть работает по принципу «обратного прокси». Копии страниц сайта переносятся на дублирующие серверы по всему миру, которые в критической ситуации отрабатывают весь ложный трафик.

6.2. Настройка фильтрации на уровне хостинга.

Базовая защита от DoS- и DDoS-атаки – дополнительная услуга, входящая в тариф большинства современных хостинг-провайдеров. Сервис позволяет обеспечить безопасность многих web-ресурсов малого и среднего масштаба (блогов, интернет-магазинов или форумов).

Защита реализована за счёт установки фильтров, которые анализируют проходящие данные через интернет-канал и блокируют подозрительный трафик. Для большей безопасности пользователю предоставляется более широкая полоса пропускания. Максимальную мощность DoS- и DDoS-атак, на которую рассчитаны фильтры со стороны хостера, рекомендуется уточнять у конкретного провайдера.

6.3. Тестовое нападение на сервер.

Хотя полностью обезопасить сеть от DoS/DDoS-атак нельзя, можно подготовиться к нападениям методом пентестинга — моделирования атаки на сервер. Тестовые нападения дают ценный и безопасный опыт, который позволяет закрыть потенциальные проблемы в защите сети и составить эффективные стратегии устранения атак в реальном времени.

6.4. Программы для пентестинга.

6.5. План действий.

Наличие чёткого плана на случай нападения поможет сохранить работоспособность сервиса даже в самых критических условиях. Рекомендуется назначить роль для каждого члена команды, чтобы координированно способствовать работе организации. Также желательно включить в план дополнительные меры по поддержке клиентов, чтобы те не оставались без внимания, пока решаются технические проблемы.

7. Отличия DoS от DDoS.

Главные отличия DoS от DDoS проявляются в способе технической реализации. DoS-атаки исходят исключительно из одного источника, тогда как DDoS-атаки проводятся с двух и более хостов. Обнаружить многопоточное нападение методом DDoS значительно сложнее, поскольку запросы выглядят «живыми» и вызывают меньше подозрений у системного администратора. При этом DDoS-атаки дают возможность хакеру отправлять большие объёмы трафика в целевую сеть. В случае нападения методом DDoS, хакер использует ботнет — сеть из устройств, находящихся под контролем злоумышленника. DoS-атаки обычно запускаются с помощью скрипта или специального web-приложения.